Se emitió un aviso de vulnerabilidad sobre dos temas de WordPress encontrados en ThemeForest que podrían permitir a un pirata informático eliminar archivos arbitrarios e inyectar scripts maliciosos en un sitio net.

Dos temas de WordPress vendidos en ThemeForest

Los dos temas de WordPress con vulnerabilidades se venden en ThemeForest y juntos tienen más de medio millón de ventas.

Los dos temas son:

- Tema Betheme para WordPress (306.362 ventas)

- Enfold: tema multipropósito y responsivo para WordPress (260.607 ventas)

Vulnerabilidad del tema Betheme para WordPress

Wordfence emitió un aviso indicando que el tema Betheme contenía una vulnerabilidad de inyección de objetos PHP que se calificó como una amenaza alta.

Wordfence fue discreto en su descripción de la vulnerabilidad y no ofreció detalles sobre el fallo específico. Sin embargo, en el contexto de un tema de WordPress, una vulnerabilidad de inyección de objetos PHP suele surgir cuando una entrada de usuario no se filtra (desinfecta) correctamente para evitar cargas e ingresos no deseados.

Así lo describió Wordfence:

“El tema Betheme para WordPress es weak a la inyección de objetos PHP en todas las versiones hasta la 27.5.6 inclusive, a través de la deserialización de la entrada no confiable del valor meta de la publicación ‘mfn-page-items’. Esto hace posible que atacantes autenticados, con acceso de nivel de colaborador y superior, inyecten un objeto PHP. No hay ninguna cadena POP conocida presente en el complemento weak.

Si una cadena POP está presente a través de un complemento o tema adicional instalado en el sistema de destino, podría permitir al atacante eliminar archivos arbitrarios, recuperar datos confidenciales o ejecutar código”.

¿Se ha parcheado el tema Betheme?

El tema Betheme para WordPress recibió un parche el 30 de agosto de 2024, pero el aviso de Wordfence no lo reconoce. Es posible que sea necesario actualizar el aviso, pero no estoy seguro. No obstante, se recomienda que los usuarios del tema Enfold consideren actualizar su tema a la versión más reciente, que es la versión 27.5.7.1.

Enfold: tema multipropósito y adaptable para WordPress

El tema multipropósito responsivo Enfold para WordPress contiene una falla diferente y recibió una calificación de gravedad menor de 6,4. Dicho esto, el editor del tema no ha publicado una solución para la vulnerabilidad.

Se descubrió un error de secuencias de comandos entre sitios (XSS) almacenado en el tema de WordPress debido a una falla que se originó al no desinfectar las entradas.

Wordfence describe la vulnerabilidad:

“El tema Enfold – Responsive Multi-Function Theme para WordPress es weak a secuencias de comandos entre sitios almacenados a través de los parámetros ‘wrapper_class’ y ‘class’ en todas las versiones hasta la 6.0.3 inclusive, debido a una limpieza de entrada y un escape de salida insuficientes. Esto permite que atacantes autenticados, con acceso de nivel de colaborador y superior, inyecten secuencias de comandos net arbitrarias en páginas que se ejecutarán cada vez que un usuario acceda a una página inyectada”.

La vulnerabilidad de Enfold no ha sido corregida

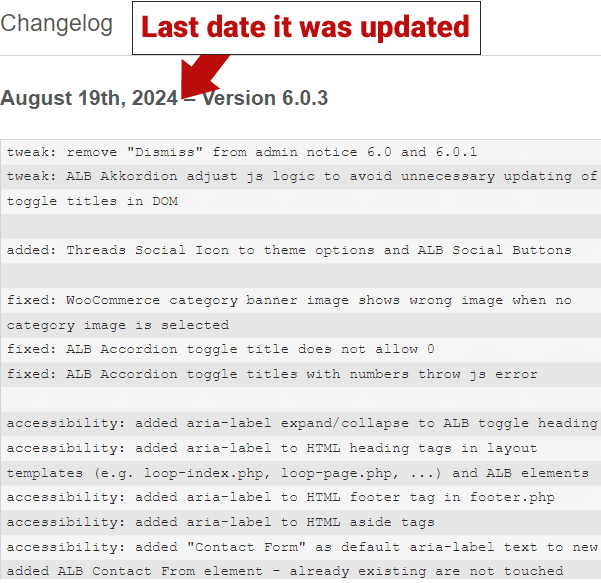

El tema multipropósito adaptable Enfold para WordPress no ha recibido parches al momento de escribir este artículo y sigue siendo weak. El registro de cambios que documenta las actualizaciones del tema muestra que se actualizó por última vez el 19 de agosto de 2024.

Captura de pantalla del registro de cambios del tema Enfold de WordPress

El tema multipropósito responsivo Enfold para WordPress no ha recibido parches al momento de escribir este artículo y sigue siendo weak.

El aviso de Wordfence advirtió:

“No hay ningún parche conocido disponible. Revise los detalles de la vulnerabilidad en profundidad y aplique mitigaciones según la tolerancia al riesgo de su organización. Puede ser mejor desinstalar el software program afectado y buscar un reemplazo”.

Lea los avisos:

Betheme <= 27.5.6 – Inyección de objetos PHP autenticados (Contributor+)